Si l'utilisation de l'informatique a simplifié grandement l'utilisation et la conservation des données des entreprises, elle est aussi source d’attaques perpétrées par des hackers. Si cela vous arrive, il est primordial de réagir sans attendre car les dommages peuvent être dramatiques pour la survie de votre société : perte d’investisseurs, chute des actions... Nous vous expliquons, point par point, comment réagir en cas de piratage informatique. Vous trouverez également la procédure pour porter plainte en cas de cyber-attaques, ainsi que les actions à mettre en place pour lutter en amont contre les cyber criminels.

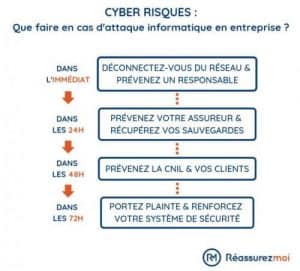

Que faire en cas d'attaque informatique ?

1. Déconnectez immédiatement les postes touchés afin d'éviter que l’infection ne se propage aux autres ordinateurs via le réseau de l’entreprise auquel ils sont reliés. Concrètement, éteignez le wifi, le Bluetooth (ainsi que le réseau mobile si vous travaillez sur un smartphone), et débranchez tous les câbles et les appareils de stockage (clé USB, disque dur interne ou externe).

2. Récoltez toutes les informations pour avoir des preuves : l’heure de l’attaque, la zone compromise (les logiciels, e-mails ou fichiers qui étaient utilisés ou ouverts au moment de l’attaque). En attendant l’intervention d’un expert, gardez les terminaux touchés allumés afin de ne pas perdre les informations de l'attaque qui permettront de remonter au hacker. Ne tentez pas de redémarrer l’appareil, les fichiers risqueraient d’être modifiés et vous aurez perdu les traces nécessaires à l’analyse de l’attaque.

3. Prévenez le responsable sécurité informatique de votre entreprise. Il saura si la société est couverte par une cyber assurance et qui contacter. Si ce n’est pas le cas, il sera en capacité de lancer une analyse avec un programme antivirus ou de faire intervenir une société spécialisée.

4. Contactez votre assurance cyber risques le plus rapidement possible (idéalement dans les 48 h) pour ne pas perdre plus de temps et d’argent et éviter une déchéance de garanties en cas de déclaration tardive. Selon votre contrat, elle fera intervenir des experts qui analyseront l’attaque, répareront votre système et restaureront vos données. Votre assureur prendra en charge les honoraires de ces professionnels ainsi que le coût de la perte d’exploitation engendrée.

Si votre entreprise n’est pas couverte pour ce type de risques, vous devrez faire appel à un service de réparation informatique, qui conseillera votre responsable informatique ou nettoiera elle-même les appareils infectés. Cette intervention sera aux frais de la société.

5. Essayez de restaurer les données grâce aux sauvegardes, si vous en faites régulièrement. Pensez aussi aux services de stockage en ligne, comme Google drive ou Dropbox par exemple, ils offrent un système de récupération des fichiers. Cela permettra à vos salariés de continuer à avoir accès aux informations nécessaires à votre activité le temps de l’analyse et de la restauration du système. La perte d’exploitation n’en sera que moins importante.

6. En cas de demande de rançon suite à un ransomware, ne la payez pas ! Cela peut être tentant, car vous pouvez vous dire que la somme à verser sera moins importante que la perte de chiffre d’affaires en cas de blocage complet de votre activité. Mais, en dehors de toute considération éthique, rien ne vous garantit que le hacker déchiffrera bien votre système informatique !

Votre entreprise n'est pas encore couverte par une cyber-assurance ? N'attendez pas de subir une attaque pour vous en protéger ! Grâce à notre comparateur, accédez à des devis personnalisés et trouvez une offre adaptée aux besoins de votre société !

7. Vous pouvez être tenté de dissimuler la cyber-attaque. Cela se comprend, car elle pourrait porter atteinte à l’e-réputation de votre société et engendrer une perte de confiance de vos clients, partenaires et investisseurs. Pourtant, il est de votre devoir de communiquer l'atteinte au risque si vous souhaitez conserver leur confiance. Prenez les devants en toute transparence, mais de façon rassurante.

8. Appuyez-vous sur des professionnels de la communication. Si vous êtes couvert par une cyber assurance, elle mettra à votre disposition des experts en communication, à ses frais. Leur rôle sera de faire en sorte que le sérieux, la crédibilité et l’honnêteté de votre entreprise ne soit pas mise à mal.

9. En cas d’atteinte avérée à la sécurité des données de vos clients (autrement dit, en cas de vol de données personnelles), nous vous rappelons que depuis 2018, il est absolument obligatoire pour toute entreprise de notifier toute faille de sécurité :

- À la CNIL dans les 72 heures suivant la découverte de l’attaque.

- À l’ensemble des personnes victimes de l’atteinte à leur vie privée.

Ne faites pas l’impasse sur ce point ! Vous risqueriez des sanctions extrêmement importantes (jusqu’à 20 millions d’euros ou 4 % de votre chiffre d’affaires annuel). Sans compter les conséquences de la dissimulation de cette information… Votre assurance cyber risques vous assistera dans cette crise en prenant en charge les frais de notification et le coût des dommages et intérêts dus au préjudice causé à vos clients et pourra même - dans certains cas - couvrir une partie des sanctions prévues par la CNIL.

Une fois la gestion de l’attaque terminée, le but sera de ne plus s’exposer à un autre piratage. Si votre cyber assurance est intervenue, elle aura fait réaliser un audit de sécurité (ou une analyse de vulnérabilité) après la remise en service de votre système. Si ce n’est pas le cas, faites appel à un expert en sécurité informatique. Vous connaîtrez ainsi les failles et pourrez y remédier.

Si votre service informatique était défaillant avant l’attaque, n’hésitez pas à changer vos habitudes en matière de sécurité : passer sur un réseau privé virtuel, changer une fois par mois l’ensemble des mots de passe de l’entreprise, acheter des solutions efficaces d’antivirus, sauvegarder régulièrement les données, limiter la quantité d’information publiée sur les réseaux sociaux…

Faut-il porter plainte pour piratage informatique ?

Oui ! Non seulement votre assurance cyber risques - si votre entreprise en a une - vous demandera la preuve du dépôt de plainte, mais surtout cette étape est nécessaire pour tenter d’identifier et de retrouver le hacker. Enfin, porter plainte montrera à vos investisseurs, partenaires et clients que votre entreprise fait preuve de responsabilité en réagissant à l’attaque.

Pour porter plainte, il vous suffit de vous rendre à la gendarmerie ou au commissariat le plus proche. Votre dépôt de plainte sera transféré à la police judiciaire. Il est également possible de porter plainte en ligne sur le site internet qu’a mis en place le gouvernement. Selon le type d’attaque, vous accéderez directement aux services adéquats, ou aurez accès aux coordonnées postales du Tribunal de Grande Instance compétent. Il faudra alors envoyer un courrier au procureur de la République.

Si le préjudice est important, vous aurez à faire à un de ces 2 services de la police judiciaire :

- La BEFTI (Brigade d’Enquête sur les Fraudes aux Technologies de l’Information).

- La SDLC (Sous-Direction de Lutte contre la Cybercriminalité).

Enfin, vous seront fournies par le commissariat les coordonnées de la délégation régionale concernée de la DCRI (Direction Centrale du Renseignement Intérieur). Cet organisme a pour vocation d’accompagner les entreprises victimes d’attaques informatiques.

Quelles sont les informations à fournir lors du dépôt de plainte ? Essayez, dans la mesure du possible, de réunir les données suivantes :

- Le type de cyber attaque : logiciel malveillant, virus, attaque DDoS, cheval de troie, etc.

- La date et l’heure de piratage.

- La manière dont vous avez remarqué l’attaque.

- La liste des préjudices que l'incident a causé à votre entreprise (vol ou suppression de données, blocage de votre site web provoquant une perte de chiffre d’affaires, demande de rançon, etc).

- Les mesures déjà prises par votre service informatique, s’il y en a eu.

- Les coordonnées des personnes que vous avez déjà informé (votre service juridique, votre cyber assurance, une société en sécurité informatique externe…).

- Les coordonnées de l'hébergeur du site Internet infecté.

Plus vous avez d'informations sur le pirate et son mode d’action, plus il sera possible de l’identifier et de le retrouver. Si vous avez des journaux d’activité, une copie du disque dur infecté, des traces des dégâts engendrés par l’attaque ou d’autres données techniques, n’hésitez pas à les fournir.

Existe-t-il une loi contre le piratage informatique ?

Le piratage informatique est apparu il y a une trentaine d’année. Aujourd’hui, la plupart des pays ont des lois contre les faits commis par les pirates du web. Ces derniers pouvant se réaliser de n’importe quel pays, des traités internationaux ont vu le jour dans le but de collaborer efficacement entre les différents pays concernés par une attaque. En France, compte tenu de la généralisation de l'informatique dans toutes les entreprises, le système judiciaire s’est lui aussi adapté. Des mesures ont donc été mises en place pour légiférer sur le piratage des systèmes et l’altération ou le vol des données.

Voici les 2 principales lois sur la cybercriminalité (régulièrement renforcées) :

- La loi informatique et libertés du 6 janvier 1978 : c’est la principale loi relative à la protection des informations privées des utilisateurs dans les systèmes informatiques. Elle définit les principales mesures à respecter lors de la collecte, le traitement et la conservation des données personnelles, ainsi que les droits des utilisateurs au sujet des données qui les concernent : droit d'accès, d'opposition, de rectification et de suppression. Son but est de protéger la vie privée des personnes physiques et la circulation des informations les concernant.

- La loi Godfrain du 5 janvier 1988 : cette loi concerne directement le piratage informatique. Elle met en place un cadre pénal contre l'intrusion sans autorisation dans un système de traitement automatisé de données = STAD (un ordinateur, un réseau, un serveur...). Elle prévoit ainsi de nombreuses sanctions en cas d'intrusion frauduleuse dans ces systèmes, plus ou moins importantes selon le type d’attaque, la gravité des dommages, et le mode d’opération (hacker seul ou en bande organisée).

Quelles sont les sanctions en cas de piratage informatique ?

| Amende | Peine de prison | Loi | |

|---|---|---|---|

| Copie ou vol de documents | 5 000 € | 1 an | Loi relative à l'informatique, aux fichiers et aux libertés |

| Suppression ou modification des données | 30 000 € | 2 ans | Loi relative à l'informatique, aux fichiers et aux libertés |

| Logiciel interceptant des correspondances | 45 000 € | 1 an | Article 226-15 |

| Suppression ou modification des données | 45 000 € | 3 ans | Article 323-1 |

| Divulgation des données personnelles | 300 000 € | 5 ans | 06/01/1978 |

En dehors des sanctions financières et d’emprisonnement, certaines peines complémentaires peuvent être encourues par les pirates informatiques (article 323-5). Citons notamment :

- L’interdiction des droits civiques, civils et de famille. Il peut s’agir d’une interdiction de vote ou d’un témoigne juridique, par exemple.

- L’interdiction d’exercer une fonction publique ou l’activité professionnelle à l'occasion de laquelle l'infraction a été commise.

- La confiscation du matériel informatique, l’interdiction d’émission de chèques et la fermeture d’une entreprise, si elle est incriminée.

Attention ! En cas de perte de données, les entreprises peuvent aussi se voir infliger des sanctions par la CNIL, et ce qu’il s’agisse d’une erreur humaine ou d’un vol d’informations commis par un hacker. En effet, depuis le 15 mai 2018, le RGPD est entré en application, dans le but de renforcer les obligations des entreprises en matière de sécurité informatique. Si vous n’avez pas mis en place les mesures imposées pour protéger les données personnelles que vous conservez ou exploitez, vous risquez des amendes considérables (jusqu'à 20 millions d’euros ou 4 % de votre CA annuel…). En cas de manquement grave à ces obligations, le chef d’entreprise risque aussi, à titre personnel, d’être incriminé (jusqu’à 300 000 € d’amende et 5 ans de prison).

Ainsi, ne prenez pas à la légère la sécurisation des données de votre entreprise, et conformez vous à la législation en vigueur en mettant en place une politique de protection de vos informations en interne !

Comment se protéger du piratage informatique d’entreprise ? [10 règles]

1. Méfiez-vous des e-mails, notamment de ceux émis par un inconnu, ou de ceux invitant à une action urgente ou encore de ceux comprenant un nombre anormal de fautes d’orthographe et de grammaire, ou de formulations étonnantes. Ne cliquez pas sur les liens ni ne téléchargez pas les pièces jointes contenus dans ces e-mails !

2. Ne divulguez pas d'informations confidentielles (identifiants de connexion, numéro de Sécurité Sociale ou numéros de carte bancaire, par exemple) en réponse à un e-mail ou à un formulaire.

3. Utilisez des mots de passe différents. Ils doivent être longs et compliqués (n'hésitez pas à vous servir d’un gestionnaire de mots de passe). Pensez à les changer régulièrement.

4. Vérifiez que les page web soient sécurisées lors d’un paiement en ligne. L’URL de la page doit commencer par « https », il doit y avoir un cadenas fermé en haut ou en bas de page assurant qu’elle est cryptée (si vous cliquez dessus, vous aurez la confirmation qu’elle l’est). Dans la même idée, évitez de consulter des sites Internet non fiables.

5. Servez-vous de solutions anti-malware / antivirus fiables. Leur but est de détecter et de neutraliser les logiciels dangereux et de bloquer les connexions aux sites malveillants.

6. Mettez en place des pare-feux : ils serviront à protéger votre réseau, ainsi qu'à sécuriser les connexions sans fil, qui sont la cible privilégiée des pirates informatiques.

7. Utilisez des répartiteurs de charge et des solutions de filtrage pour fluidifier le traitement des requêtes et éviter la saturation du réseau. Cela vous aidera à éviter un déni de service.

8. Téléchargez uniquement des applications et des logiciels proposés sur les sites officiels des éditeurs.

9. Mettez régulièrement à jour votre système d'exploitation ainsi que les logiciels que vous utilisez.

10. Faites des sauvegardes complètes et régulières des données que conserve ou utilise votre entreprise. En cas d’attaque, vous pourrez les récupérer.

Ces règles concernent aussi bien les ordinateurs d’entreprise que les smartphones ou les tablettes utilisées dans le cadre du travail !

Les principaux cas de piratage informatique d'entreprise

Nous l’avons vu, une attaque informatique peut être dramatique pour une entreprise. Voici quelques exemples des dommages immatériels qu’une société peut subir à cause d’un cyber criminel par le biais du piratage d’un système informatique ou d’Internet :

| Exemples de conséquences | |

|---|---|

| Piratage | Intrusion dans un système / appareil / site web |

| Logiciel malveillant | Usurpation d'identité, destruction d'informations |

| Ransomware | Vol de données contre rançon |

| Phishing (hameçonnage) | Vol d'informations (sensibles / bancaires...) |

| Infection suite à un phishing | L'ordinateur infecté devient un botnet |

| Logiciel espion | Vol de données, utilisation de votre système |

| Virus | Prise de contrôle d'un appareil, destruction de données |

| Attaque DDoS | Déni de service d'un site web |

comment et ou porter plainte pour un piratage d’ adresse mail

Bonjour,

Si vous avez été victime d’une escroquerie suite au piratage de votre adresse mail je vous invite à vous rendre sur cette page : https://www.police-nationale.interieur.gouv.fr/Actualites/Dossiers/Info-Escroqueries

S’il s’agit simplement d’un piratage sans conséquence alors il n’y a rien à faire à part changer vos mots de passe.

Bonne journée.

je suis au Bénin mon compte email à été piraté je n’ai plus accès à mes mots de passe que faire ?

Bonjour,

je vous invite à lire cet article : https://www.ameli.fr/pyrenees-orientales/assure/actualites/que-faire-si-oublie-le-mot-de-passe-de-son-compte-ameli

Bonne journée.